В этом руководстве мы объясним вам, что именно представляет собой файл Target TXT в Tricky Store и шаги, чтобы в полной мере использовать его. Хотя рутирование и Google никогда не идут рука об руку, но в первые дни Кремниевая долина не преодолела много препятствий, когда мы пытались получить административные привилегии. Однако времена изменились, и к худшему, по крайней мере для энтузиастов технологий.

С одной стороны, можно утверждать, что они делают ОС более безопасной, убеждая пользователей не рутировать свои устройства и советуя им оставаться в стандартной экосистеме. Хотя это и правда, однако пользователи не делают этого непреднамеренно, они прекрасно осознают все риски, которые несут в себе эти твики, и готовы двигаться вперед, а не ограничиваться стенами открытого исходного кода ОС (какая ирония!).

Так какие же именно меры ввел Google? Ну, изначально у нас был API Safety Net, который с тех пор был устарел и заменен на Play Integrity. Для тех, кто не знает, этот тест содержит три дополнительных теста в форме Basic, Device и Strong Integrity. Для большинства банковских и платежных операций требуется пройти только первые два теста, что можно легко сделать, перепрошив модуль.

Программы для Windows, мобильные приложения, игры – ВСЁ БЕСПЛАТНО, в нашем закрытом телеграмм канале – Подписывайтесь:)

Однако в последнее время мы начали получать сообщения от пользователей о том, что даже если они прошли базовый тест и тест устройства, они все равно не могут использовать вышеупомянутые приложения. Единственная причина, по которой это происходит, заключается в том, что приложения, похоже, начали также проверять тест Strong Integrity, который было почти невозможно пройти. Ну, больше нет.

Используя Tricky Store и неотозванный файл XML keybox, вы теперь можете легко пройти и этот тест. Кроме того, модуль также поставляется с файлом Target TXT. Так что же это за файл и как его использовать? Давайте выясним.

Что такое файл Target TXT в Tricky Store?

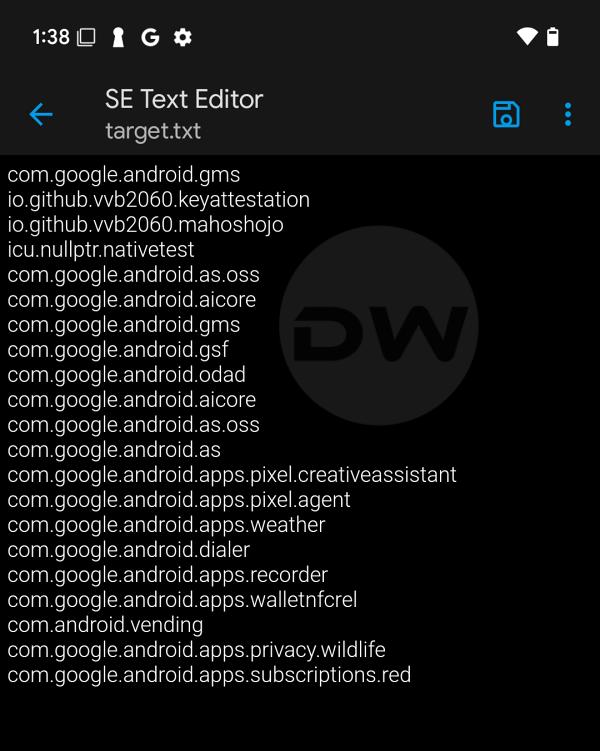

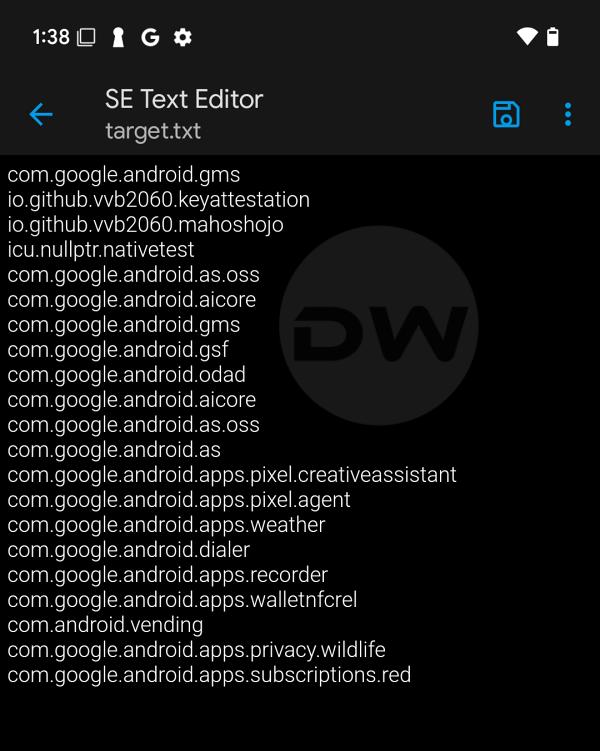

Файл Target TXT в модуле Tricky Store позволяет скрыть приложения от root. Это текстовый файл, в который нужно добавить имена пакетов для приложений, от которых нужно скрыть root. Хотя нет ограничений на количество приложений, которые можно добавить в этот список, вы можете добавить только одно имя пакета на строку. Например, вот целевой текстовый файл для скрытия root от различных функций AI на серии Pixel 9:

com.google.android.gms io.github.vvb2060.keyattestation io.github.vvb2060.mahoshojo icu.nullptr.nativetest com.google.android.as.oss com.google.android.aicore com.google.android.gms com.google.android.gsf com.google.android.odad com.google.android.aicore com.google.android.as.oss com.google.android.as com.google.android.apps.pixel.creativeassistant com.google.android.apps.pixel.agent com.google.android.apps.weather com.google.android.dialer com.google.android.apps.recorder com.google.android.apps.walletnfcrel com.android.vending com.google.android.apps.privacy.wildlife com.google.android.apps.subscriptions.red

Как использовать целевой TXT-файл в Tricky Store

- Для начала убедитесь, что вы прошли строгий, базовый тесты и тест на целостность устройства.

- Далее загрузите и установите на свое устройство приложение-файловый менеджер с поддержкой root-прав.

- Запустите его и перейдите в корневой каталог. Вы получите запрос SuperUser, нажмите Grant.

- Затем перейдите в каталог ниже. Вы уже увидите там пример файла target.txt.data/adb/tricky_store

- Вы можете либо отредактировать существующий текстовый файл, либо заменить его тем, который у вас есть.

- В первом случае вам необходимо ввести имя пакета приложения, по одному в каждой строке.

- После этого сохраните изменения. Теперь перезагрузите устройство и проверьте результаты.

Итак, это все из этого руководства относительно файла Target TXT для модуля Tricky Store. Если у вас есть какие-либо вопросы относительно вышеупомянутых шагов, дайте нам знать в комментариях. Мы свяжемся с вами с решением в кратчайшие сроки.

Добавить комментарий

Для отправки комментария вам необходимо авторизоваться.